Sorgenfreie NIS2 Compliance.

CONVOTIS unterstützt Sie bei der reibungslosen Umsetzung.

Die NIS 2-Richtlinie der EU fordert Unternehmen zur Stärkung der Cybersicherheit auf, um Netzwerk- und Informationssysteme vor Cyberbedrohungen zu schützen. Erfüllen Sie die neuen Sicherheitsstandards und stärken Sie Ihre Cybersicherheit mit CONVOTIS als erfahrenem Dienstleister. Wir unterstützen Sie bei der Umsetzung der NIS 2-Richtlinie und sichern Ihre digitalen Infrastruktur.

Welche Unternehmen sind betroffen?

Die Richtlinie gilt für mittlere und große Unternehmen in bestimmten Branchen. Ab 50 Mitarbeiter oder einen Jahresumsatz bzw. eine Jahresbilanzsumme von jeweils über zehn Millionen Euro zählen Sie bereits als mittleres Unternehmen. Die betroffenen Branchen werden von der Richtlinie in wesentlich oder wichtig eingestuft.

Es gibt jedoch Unterschiede bei der Aufsicht und den Sanktionen:

Folgende Branchen sind betroffen

Folgende Branchen sind betroffen

Welche NIS2 Anforderungen muss ein betroffenes Unternehmen erfüllen?

NIS2 fordert von betroffenen Unternehmen die Entwicklung effektiver Risikomanagementverfahren und die Implementierung von Meldesystemen für Cybersicherheitsvorfälle. Als betroffenes Unternehmen sind Sie verpflichtet, folgende Maßnahmen zu ergreifen:

Entwickeln Sie fortschrittliche Verfahren zur Einschätzung und Minimierung von Sicherheitsrisiken.

Richten Sie Mechanismen ein, die Sicherheitsvorfälle zeitnah erkennen und eindämmen.

Sorgen Sie mit robusten Backup- und Krisenmanagementstrategien für stetige Betriebsbereitschaft.

Sichern Sie alle Stufen Ihrer Lieferkette, um durchgängige Sicherheitsstandards zu garantieren.

Schulen Sie Ihre Mitarbeiter regelmäßig in Cybersicherheit, um das Sicherheitsbewusstsein zu schärfen.

Schützen Sie sensible Daten durch modernste Kryptografie.

Setzen Sie strikte Zugangsberechtigungen und Sicherheitsverfahren für Personal und Systeme ein.

Führen Sie Mehrfaktor- und kontinuierliche Authentifizierungsprozesse ein.

Gewährleisten Sie die Sicherheit aller Kommunikationskanäle.

NIS2 Readyness mit CONVOTIS.

Ihre Vorteile.

Ihr Weg zur NIS2 Konformität.

Unsere Lösungen.

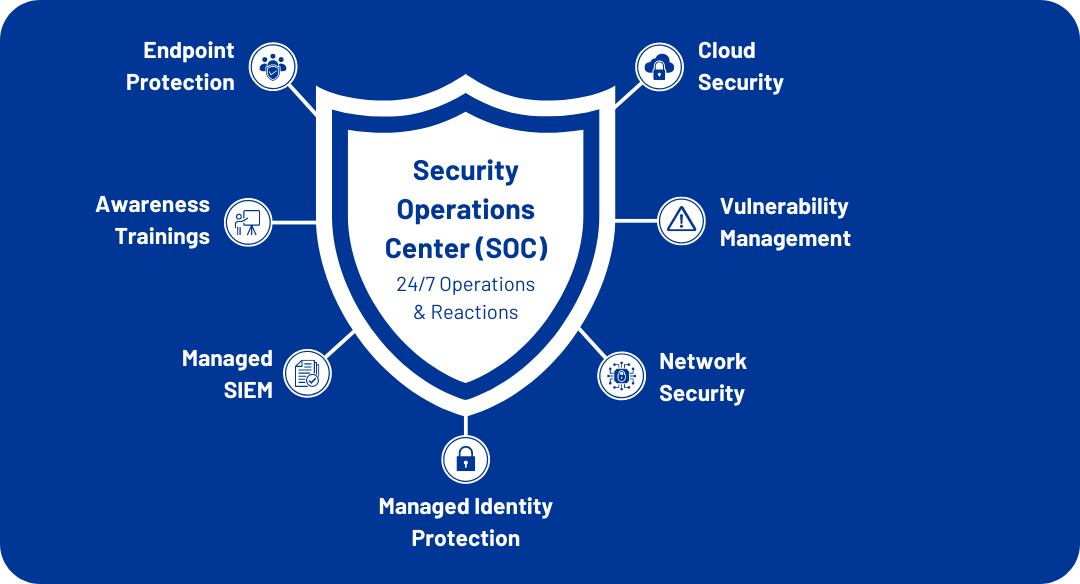

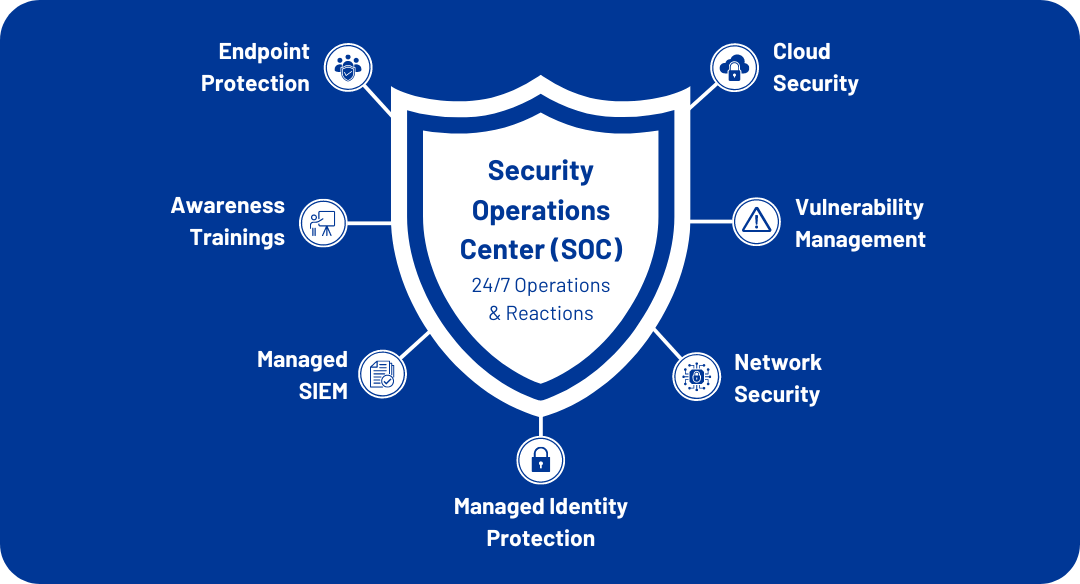

Unser SOC (Security Operations Center) überwacht, analysiert und reagiert auf Cyberbedrohungen und -vorfälle rund um die Uhr. Mit der Einführung von NIS2 und den damit verbundenen strengeren Anforderungen an die Netzwerk- und Datensicherheit wird die Bedeutung eines effektiven SOC für Unternehmen noch wichtiger.

NIS2 Compliance

NIS2 Konformität

Endgeräte sind oft die erste Angriffslinie für Cyberbedrohungen. CONVOTIS bietet eine umfassende Endpoint Protection, um Ihre Geräte - von PCs über Server bis hin zu mobilen Endgeräten - effektiv zu schützen.

Durch fortschrittliche Technologien wie Endpoint Detection & Response (EDR) und Anti-Virus-Systeme stellen wir sicher, dass alle Endgeräte gemäß den NIS2-Anforderungen gegen die neuesten Bedrohungen gerüstet sind. Diese Maßnahmen unterstützen die Erkennung und Abwehr von Sicherheitsvorfällen in Echtzeit, wie es von der NIS2 gefordert wird.

Rund 95 Prozent der Sicherheitsverletzungen werden durch menschliches Versagen verursacht. Um sich effektiv vor Cyberangriffen zu schützen, ist es wichtig, dass alle Mitarbeiter für potenzielle Gefahren sensibilisiert werden und in der Lage sind, Angriffe frühzeitig und eigenständig zu erkennen.

Mit regelmäßigen Video-Sicherheitstrainings unterstützt CONVOTIS Sie dabei, das Bewusstsein Ihrer Mitarbeiter nachhaltig zu schärfen. Diese Schulungen entsprechen den NIS2-Vorgaben, die eine regelmäßige und umfassende Sensibilisierung und Schulung der Mitarbeiter vorschreiben.

Die Migration zu Cloud-Diensten wie Microsoft 365 bietet zahlreiche Vorteile, birgt jedoch auch spezifische Sicherheitsrisiken. CONVOTIS unterstützt Sie mit maßgeschneiderten Cloud Security Lösungen, die Ihre sensiblen Daten effektiv schützen.

Durch kontinuierliche Überwachung, Datenverschlüsselung und Zugangskontrollen gewährleisten wir, dass Ihre Cloud-Umgebung den erweiterten Sicherheitsanforderungen der NIS2 entspricht. Dies umfasst unter anderem die Sicherstellung der Verfügbarkeit, Integrität und Vertraulichkeit Ihrer Daten in der Cloud.

CONVOTIS bietet umfassende Vulnerability Management Services, die potenzielle Sicherheitslücken in Ihrer Infrastruktur identifizieren und priorisieren. Regelmäßige Scans und gründliche Analysen helfen Ihnen, Risiken zu verstehen und gezielte Maßnahmen zur Risikominimierung zu ergreifen.

Die NIS2-Richtlinie betont die Wichtigkeit eines proaktiven Schwachstellenmanagements, und unsere Dienstleistungen unterstützen Sie dabei, diese Anforderungen durch kontinuierliche Überwachung und rechtzeitige Behebung von Sicherheitslücken zu erfüllen.

Ein robustes Netzwerk ist das Rückgrat jeder sicheren IT-Infrastruktur. CONVOTIS bietet erstklassige Network Security Services, die durch den Einsatz moderner Firewalls und dem Zero Trust-Ansatz Ihre Netzwerke umfassend schützen.

Unsere Lösungen ermöglichen eine strikte Zugriffskontrolle und Echtzeit-Abwehr von Bedrohungen, in Übereinstimmung mit den NIS2-Anforderungen an eine umfassende Netzwerksicherheit und die Sicherstellung der Betriebsbereitschaft kritischer Infrastrukturen.

In der digitalen Ära ist der Schutz von Identitäten entscheidend für die Sicherheit Ihres Unternehmens. CONVOTIS bietet Managed Identity Protection Services, die eine robuste Multifaktor-Authentifizierung (MFA) und fortschrittliche Identity Threat Detection umfassen.

Diese Dienste gewährleisten, dass nur autorisierte Benutzer Zugang zu sensiblen Daten erhalten und dass verdächtige Aktivitäten sofort erkannt und gemeldet werden, wie es die NIS2 für die Sicherstellung von Identitäts- und Zugriffsschutz vorschreibt.

CONVOTIS bietet Managed SIEM (Security Information und Event Monitoring) Services, die eine kontinuierliche Analyse und Korrelation von sicherheitsrelevanten Daten ermöglichen. Unsere fortschrittlichen SIEM-Lösungen sammeln und analysieren Protokolldaten aus allen Teilen Ihrer IT-Umgebung, um Anomalien und potenzielle Bedrohungen sofort zu identifizieren.

Dies unterstützt die NIS2-Vorgaben zur Echtzeitüberwachung und schnellen Reaktion auf Sicherheitsvorfälle, um die Integrität und Verfügbarkeit Ihrer Systeme zu gewährleisten.